En el primer día de Pwn2Own Vancouver 2024, los concursantes hicieron una demostración de las vulnerabilidades de día cero y las cadenas de explotación de Windows 11, Tesla y Ubuntu Linux para ganar 732 500 dólares y un automóvil Tesla Model 3.

La competencia comenzó con Abdul Aziz Hariri de Haboob SA utilizando un exploit de Adobe Reader que combinaba una omisión de restricción de API y un error de inyección de comandos para obtener la ejecución de código en macOS y ganar 50.000 dólares.

Synacktiv ganó el Tesla Model 3 y 200.000 dólares después de piratear la ECU de Tesla con control CAN BUS del vehículo (VEH) en menos de 30 segundos mediante un desbordamiento de enteros.

Los investigadores de seguridad de Theori, Gwangun Jung y Junoh Lee, ganaron 130.000 dólares después de escapar de una VM de VMware Workstation para obtener la ejecución de código como SISTEMA en el sistema operativo Windows host utilizando una cadena dirigida a un error de variable no inicializada, una debilidad de UAF y un desbordamiento de búfer basado en montón.

Bruno PUJOS y Corentin BAYET de Reverse Tactics recaudaron 90.000 dólares explotando dos errores de Oracle VirtualBox y un UAF de Windows para escapar de la VM y elevar los privilegios al SISTEMA.

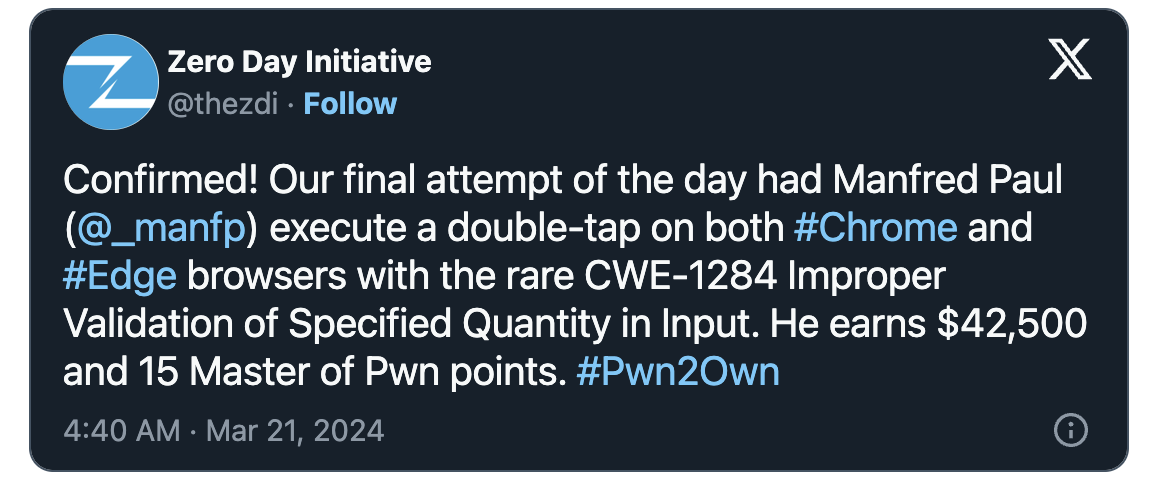

El primer día del concurso terminó con Manfred Paul pirateando los navegadores web Apple Safari, Google Chrome y Microsoft Edge, explotando tres vulnerabilidades de día cero y ganando 102.500 dólares.

Otros intentos del primer día de Pwn2Own incluyen:

- El equipo de investigación DEVCORE obtuvo un premio de $30 000 después de escalar privilegios a SYSTEM en un sistema Windows 11 completamente parcheado usando un exploit que apuntaba a dos errores, incluida una condición de carrera TOCTAU. También recibieron 10.000 dólares por hacer una demostración de un exploit de escalada de privilegios locales (LPE) ya conocido de Ubuntu Linux.

- Seunghyun Lee, del KAIST Hacking Lab, hackeó el navegador web Google Chrome utilizando una vulnerabilidad Use-After-Free (UAF) para recaudar 60.000 dólares.

- Kyle Zeng de ASU SEFCOM demostró otro exploit LPE dirigido a Ubuntu Linux a través de una condición de carrera para ganar $20,000.

- Cody Gallagher también ganó 20.000 dólares por una vulnerabilidad de día cero de escritura fuera de límites (OOB) de Oracle VirtualBox.

- Dungdm de Viettel Cyber Security también hackeó VirtualBox de Oracle utilizando una cadena de exploits de dos errores por 20.000 dólares.

Después de que los días cero se muestren en Pwn2Own, los proveedores tienen 90 días para crear y lanzar parches de seguridad para todas las fallas reportadas antes de que la Iniciativa Día Cero de Trend Micro los revele públicamente.

A lo largo de Pwn2Own Vancouver 2024 , los investigadores de seguridad se centrarán en productos completamente parcheados en las categorías de navegador web, nativo de la nube/contenedor, virtualización, aplicaciones empresariales, servidores, escalada de privilegios local (EoP), comunicaciones empresariales y automoción.

El segundo día, los competidores de Pwn2Own intentarán explotar errores de día cero en Windows 11, VMware Workstation, Oracle VirtualBox, Mozilla Firefox, Ubuntu Desktop, Google Chrome, Docker Desktop y Microsoft Edge.

Después de los dos días de competencia de piratería, los piratas informáticos pueden ganar más de 1.300.000 dólares, incluido un automóvil Tesla Model 3. El premio máximo por hackear un Tesla es ahora de 150.000 dólares, y el propio coche.

Los competidores pueden ganar un premio máximo de 500.000 dólares y un automóvil Tesla Model 3 por un exploit que brinda control remoto completo con raíz ilimitada cuando apunta al piloto automático de Tesla.

Utilizando una vulnerabilidad del kernel de Windows, también pueden obtener un premio de $300,000 por un escape exitoso del huésped al host del Cliente Hyper-V y una escalada de privilegios en el sistema operativo host.

Durante el Vancouver Pwn2Own del año pasado , ganado por Team Synacktiv, los piratas informáticos ganaron 1.035.000 dólares y un coche Tesla durante 27 días cero (y varias colisiones de errores) en Windows 11, Microsoft Teams, Microsoft SharePoint, macOS, Ubuntu Desktop, VMware Workstation, Oracle VirtualBox, y el Modelo 3 de Tesla.

Synacktiv también hackeó el módem Tesla y el sistema de infoentretenimiento durante la primera edición de Pwn2Own Automotive en enero, obteniendo permisos de root en un módem Tesla encadenando tres días cero y demostrando un escape de la zona de pruebas del sistema de infoentretenimiento a través de una cadena de exploits de dos días cero.

Fuente: bleepingcomputer.com